كشفت شركة جوجل للمرة الأولى أن فريقها الأمني اكتشف ونجح في حظر ثغرة يوم صفر يُشتبه في أنها تم تطويرها بواسطة الذكاء الاصطناعي أثناء هجوم سيبراني مستمر. وفقًا لتقرير صادر عن مجموعة Google Threat Intelligence Group (GTIG)، تم تنسيق الهجوم من قبل "ممثل تهديد لمجرم إلكتروني معروف" في محاولة لإطلاق "حدث استغلال واسع النطاق" واستهداف "أداة إدارة نظام مفتوحة المصدر وقائمة على الويب" غير مسماة واستخدامها لتجاوز آلية المصادقة الثنائية (2FA) الخاصة بالمنصة.

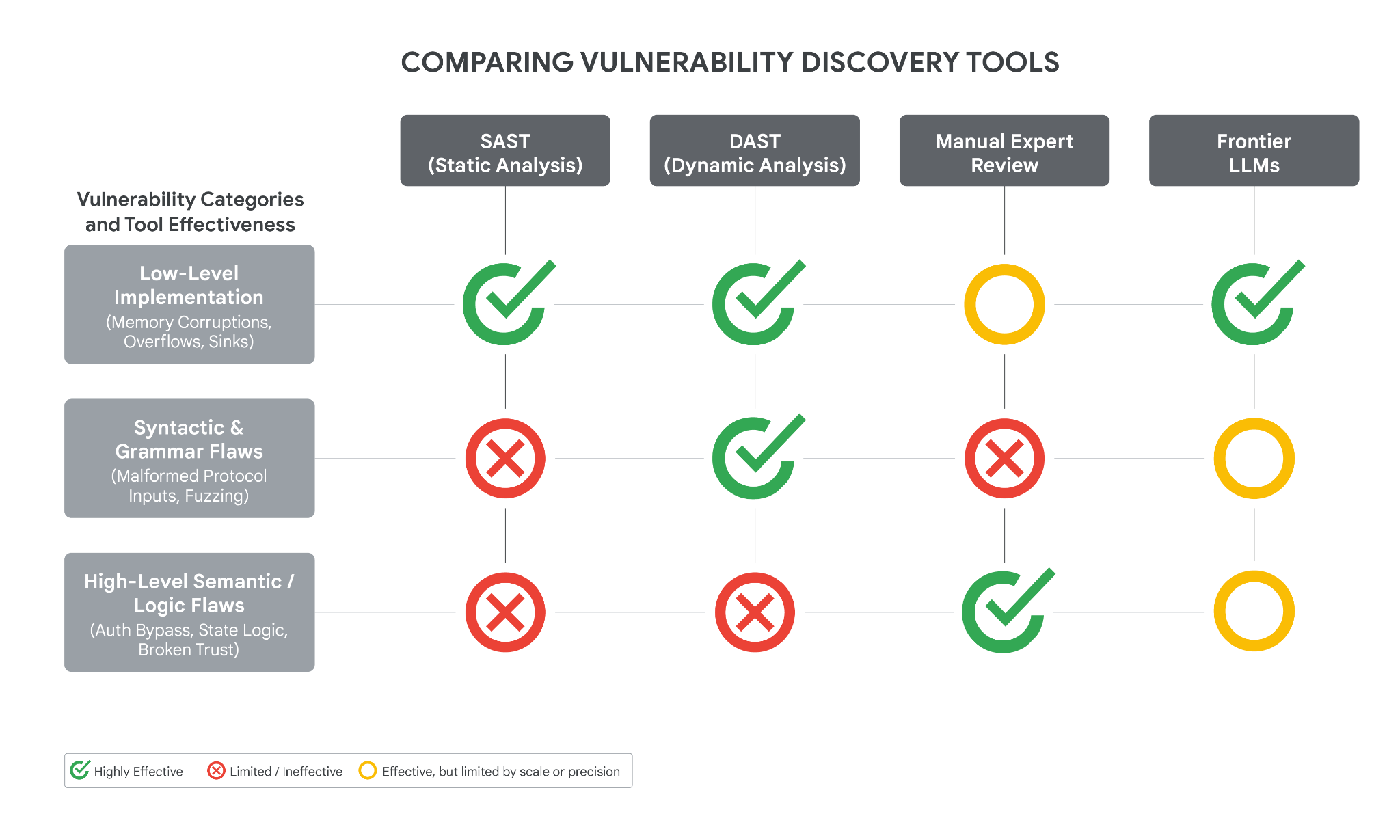

وجد باحثو جوجل أدلة متعددة في البرنامج النصي لاستغلال Python المستخدم لتنفيذ الهجوم الذي يشتبه في أنه تم إنشاؤه بواسطة الذكاء الاصطناعي، بما في ذلك "نتيجة CVSS الوهمية" وأسلوب تخطيط منظم يشبه الكتب المدرسية بشكل عام. تشبه هذه الميزات إلى حد كبير تنسيقات بيانات التدريب الشائعة لنماذج اللغات الكبيرة. يشير التقرير إلى أن الثغرة الأمنية هي في الأساس "خلل منطقي دلالي عالي المستوى" ناجم عن "تشفير افتراض الثقة" في تصميم المصادقة الثنائية للمنصة، مما يوفر للمهاجمين نقطة دخول يمكن تضخيمها بواسطة الأدوات الآلية.

وقع الحادث في وقت كانت فيه الصناعة تناقش بشدة قدرات نماذج الذكاء الاصطناعي التي تركز على سيناريوهات الأمن السيبراني، مثل نموذج Mythos الذي أطلقته Anthropic، والاكتشاف الأخير بمساعدة الذكاء الاصطناعي لثغرة أمنية في Linux kernel، وكلها أثارت اهتمامًا مستمرًا بدور الذكاء الاصطناعي في كل من الهجوم والدفاع. وقالت جوجل إن هذه هي المرة الأولى التي تجد فيها دليلاً واضحًا على أن الذكاء الاصطناعي متورط بشكل مباشر في عملية استغلال الثغرات الأمنية في هجوم فعلي، لكن فريق البحث أشار أيضًا إلى أنه في الوقت الحالي "لا يعتقد أن نموذج جيميني الخاص بجوجل قد تم استخدامه في هذا الهجوم".

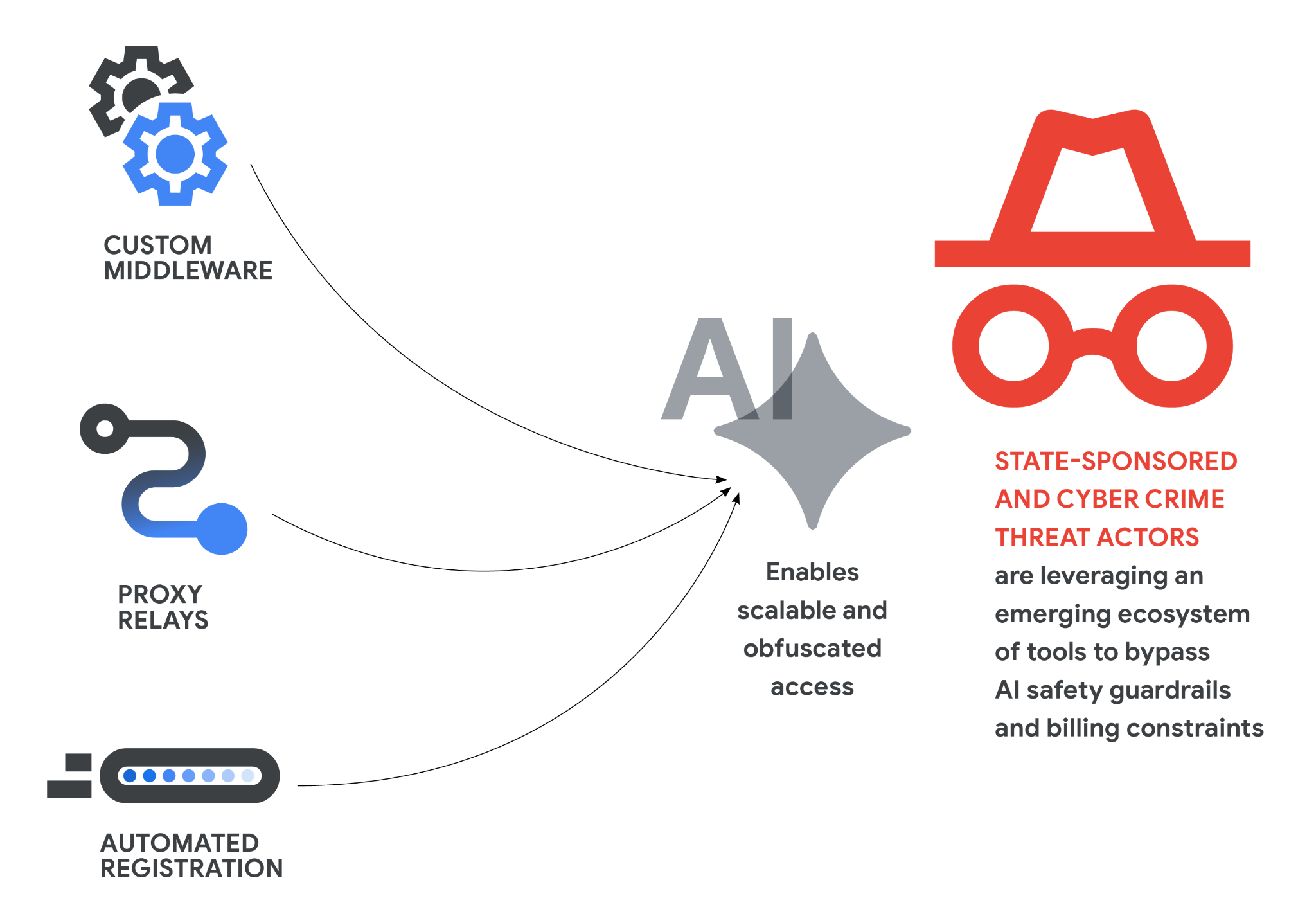

وقالت جوجل إنها نجحت في "تعطيل وحظر" هذا الهجوم المحدد، لكنها حذرت أيضًا من أن المتسللين يستخدمون الذكاء الاصطناعي بشكل منهجي بشكل متزايد لاكتشاف واستغلال الثغرات الأمنية، وتتسارع الأتمتة من جمع المعلومات الاستخبارية المبكرة إلى استخراج الثغرات الأمنية واستغلال كتابة التعليمات البرمجية. ويذكر التقرير أيضًا أن نظام الذكاء الاصطناعي نفسه ونظامه البيئي أصبحا أيضًا سطحًا جديدًا للهجوم: فقد بدأ المهاجمون في استهداف مكونات أكثر تكاملاً توفر إمكانات الذكاء الاصطناعي، مثل واجهات الأدوات الخارجية وموصلات بيانات الطرف الثالث التي تؤدي المهام بشكل مستقل، من أجل العثور على مسارات اقتحام جديدة.

بالإضافة إلى استخدام الذكاء الاصطناعي لكتابة تعليمات برمجية للهجوم، قامت جوجل أيضًا بتسمية نوع من تقنيات النشر في التقرير - "الهروب من السجن القائم على الشخصية". سيقوم المهاجم بعناية ببناء كلمات سريعة للسماح للنموذج "بالعمل" كباحث أمني كبير أو خبير في اختبار الاختراق، وبالتالي حثه على إخراج المحتوى الذي يجب اعتراضه بواسطة السياسات الأمنية، بما في ذلك المساعدة في تحديد نقاط الضعف الأمنية المحتملة في النظام أو توليد أفكار الاستغلال. وأكدت جوجل أن هذا النوع من أنماط الهجوم يوضح أن دور الذكاء الاصطناعي في مجال أمن الشبكات يتطور بسرعة من أداة دفاعية بسيطة إلى "مضاعف" جديد لكل من الهجوم والدفاع. في المستقبل، قد لا تكون هجمات يوم الصفر هذه التي تنطوي على مشاركة عميقة للذكاء الاصطناعي استثناءً.